公開日: |最終更新日時:

病院のサイバー攻撃被害事例

医療機関へのサイバー攻撃は年々巧妙化しており、一度被害を受けると診療停止や患者情報の漏洩など、病院にとって深刻な影響が及ぶおそれがあります。特に電子カルテや医療機器を狙うランサムウェア攻撃が急増しており、社会インフラである病院がサイバー攻撃の標的となる事例も後を絶ちません。本記事では、なぜ病院がサイバー攻撃の標的となり、どのような被害が生じているのか、また具体的な対策や国の方針についても解説します。

病院・医療分野へのサイバー攻撃はなぜ増えているのか

医療機関を狙ったサイバー攻撃の急増データ

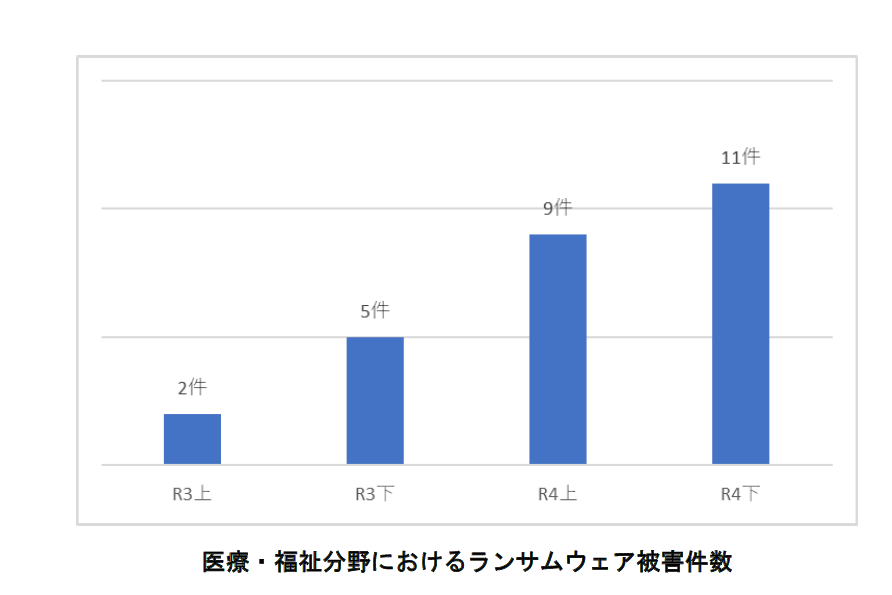

引用元:警察庁サイバー警察局 (https://www.npa.go.jp/bureau/cyber/pdf/20230406_2.pdf)

近年、医療機関を標的としたサイバー攻撃の報告件数は右肩上がりに増えています。警察庁や独立行政法人情報処理推進機構(IPA)などの公開資料によれば、医療機関からの被害相談やランサムウェア感染の報告数はここ数年で倍増しているとのデータが示されています。これらの数字からも、病院が攻撃者の主要なターゲットになっていることがうかがえます。

病院にとって「個人情報」「生命維持機器」が攻撃対象になりやすい理由

医療機関は患者の氏名や病歴、保険情報など膨大な個人データを扱っています。こうした医療データには高い価値があり、金銭目的の攻撃者にとって魅力的な標的といえます。また、病院のシステムが停止すれば生命維持管理や手術支援機器の利用が制限され、患者の命にも直結するリスクがあります。攻撃者は「病院が診療を止めたくない」という切迫感を突き、身代金を要求しやすいです。

経済安全保障推進法の改正により、医療分野が基幹インフラとして追加予定

経済安全保障推進法の改正によって、医療分野が基幹インフラの一部として追加される見込みです。病院や医療システムが社会を支える重要インフラである認識が高まり、国としてもサイバーセキュリティ強化を急務としています。法律上の規定が整備されることで、医療機関はより厳格なセキュリティ対策を実施していく必要があるでしょう。

病院におけるサイバーセキュリティ体制の課題

BCP(事業継続計画)の未策定率が高い

サイバー攻撃や自然災害が発生した際、病院がどう運営を継続するのかを決めるBCPは欠かせません。ところが医療機関では、BCP自体を策定していない施設がまだ多く、さらに策定したとしても訓練を行っていないため実効性に疑問が残るケースがみられます。

バックアップの未整備(特にオフライン保存)

電子カルテや検査データをバックアップする病院は多いものの、オンライン上だけで行われていることが少なくありません。ランサムウェアに感染すると、オンラインのバックアップまで暗号化されてしまう場合もあるため、物理メディアなどを用いたオフラインでのバックアップを確保することが重要です。

ログ監視・通信監視体制が弱い

システム上のアクセスログやネットワーク通信の監視が十分でない病院が少なくありません。異常通信を早期に発見・遮断できる仕組みを導入しなければ、侵入された後の被害拡大を防止することが難しくなります。

厚労省MISTによる現場対談より、教育・体制・予算の限界

厚生労働省が運営する「MIST(医療機関向けセキュリティ教育支援ポータルサイト)」では、実際にランサムウェア被害を受けた病院の担当者が当時の状況を語っています。そこでは、専門家がいない小規模施設や、セキュリティ予算確保が困難な病院ほど対策が遅れやすい現実が浮き彫りになっています。また、各部署が危機感を共有できず初動対応が遅れたため被害が拡大した例も報告されています。

病院が警戒すべきサイバー攻撃の手口

ランサムウェア攻撃

データを暗号化してシステムを使用不能にし、身代金を要求する代表的な攻撃手法です。電子カルテや検査機器が使えなくなると、診療そのものが滞ります。オンライン上のバックアップまで暗号化される可能性があり、被害が長期化するケースが多々あります。

サプライチェーン攻撃

医療機器メーカーやシステム保守会社など、外部業者のシステム経由で院内に侵入する手口です。外部委託先のセキュリティレベルが低かったり、VPNの管理がずさんだったりすると、そこを突破口にして本体システムに攻撃が波及します。

標的型攻撃メール

病院職員を特定して送られる不審メールで、添付ファイルやリンクを踏ませることでマルウェアに感染させる攻撃です。実在の病院関係者や取引先を装うことも多いため、日頃からの啓発と訓練が欠かせません。

病院が受けるサイバー攻撃の被害とは

診療・手術の停止、医療サービスの遅延

電子カルテやオーダリングシステムが停止すると、病院全体の診療活動がスムーズに行えなくなります。手術や検査の予約がキャンセルされるほか、救急医療や入院患者のケアも難航し、患者に直接的な影響が出る恐れがあります。

患者情報・診療記録の漏洩

医療機関では、患者の個人情報や治療歴などの機密データを大量に管理しています。漏洩した情報は転売される可能性が高く、患者のプライバシー侵害や詐欺被害などの二次被害につながりかねません。

金銭的被害(身代金・復旧コスト)

攻撃者への身代金支払いのみならず、システム復旧やバックアップ再構築、調査・対策のためのコストも膨大です。診療停止による収入減少や、信用失墜による患者離れなど、間接的な経済的ダメージも見逃せません。

国内の医療機関のサイバー攻撃事例

岡山県精神科医療センター:患者情報流出、業務停止(2024年5月)

2024年5月にランサムウェアの被害を受け、最大4万人分の患者情報が流出した可能性が指摘されています。IDやパスワードの使い回しなど、基本的なセキュリティ手順の不備が原因と報告され、厚生労働省の指針を守れば回避可能だった「人災」ともいわれています。

参照元:日本経済新聞 (https://www.nikkei.com/article/DGXZQOUE119GJ0R10C24A6000000/)

徳島県つるぎ町立半田病院:全システムダウン(2021年10月)

2021年10月31日にランサムウェアへ感染し、全システムが停止。診療の大幅な制限や救急患者の受け入れ停止に追い込まれました。紙カルテへの切り替えで何とか診療を継続しましたが、システム復旧には約2カ月を要しています。

参照元:東洋経済オンライン (https://toyokeizai.net/articles/-/578843)

大阪:ランサムウェアとビットコイン要求(2022年10月)

2022年10月31日、大阪市住吉区にある大阪急性期・総合医療センターがランサムウェア攻撃を受け、電子カルテが使用不能となりました。サーバー上に「ビットコインによる身代金支払い」を求める文書が残されており、長期的な診療への影響が問題視されました。

参照元: Yahooニュース (https://news.yahoo.co.jp/articles/1cd586aa9280f22eb7ebb6cce81490811b9f0347)

海外のサイバー攻撃事例(医療機関)

フランス:75万人の患者情報が流出(2024年11月)

2024年11月22日に公表された事案では、フランスの複数病院が管理する電子カルテシステムが侵害され、75万人超の患者データがダークウェブに流出したとされています。外部ベンダーの管理者権限が奪取され、広範囲に被害が拡大しました。

参照元: セキュリティ対策Lab公式サイト(https://rocket-boys.co.jp/security-measures-lab/10747/)

米ジョージア州:電子カルテアクセス不能(2024年11月)

2024年11月上旬に報告されたランサムウェア攻撃で、ジョージア州の複数病院が電子カルテをシャットダウンし、紙での運用に切り替えざるを得なくなりました。復旧まで時間がかかり、患者の待ち時間増加など医療サービス全体に支障をきたしました。

参照元: セキュリティ対策Lab公式サイト(https://rocket-boys.co.jp/security-measures-lab/10353/)

英ロンドン:800件超の手術が中止(2024年8月)

ロンドンの複数病院を運営する団体がランサムウェア攻撃を受け、一時的に血液検査システムや手術支援システムが停止しました。この影響で800件以上の手術や予約がキャンセルされ、退院調整などにも大幅な遅れが発生しています。

参照元: セキュリティ対策Lab公式サイト(https://rocket-boys.co.jp/security-measures-lab/4885/)

病院・医療機関が取るべき5つのサイバー攻撃対策

サプライチェーンリスクの洗い出しと管理

外部業者や委託先からの侵入を防ぐため、契約時にセキュリティ要件を明確化し、定期的に対策状況をチェックすることが不可欠です。

VPN・ネットワーク機器の脆弱性対策

VPN機器のバージョンアップを怠るとサイバー攻撃の入り口を作ることになります。ネットワークを分割し、重要システムへのアクセス制御を強化することも効果的です。

多要素認証(MFA)の導入

パスワードの使い回しや漏洩を防ぐには、MFAが有効です。生体認証やワンタイムパスワードなど複数の要素を組み合わせることで、不正ログインのリスクを大幅に減らせます。

NDRやEDRなど“早期検知ツール”の導入

ネットワーク検知・対応(NDR)やエンドポイント検知・対応(EDR)などを導入し、異常通信の早期発見を目指します。怪しい動きを検知したら即座に隔離するなど被害拡大を抑える仕組みが重要です。

インシデント発生時の対応計画(CSIRT的対応)

万が一攻撃を受けた際に、どの部署が何を行うかを事前に定めることで被害を最小限に食い止められます。CSIRT(インシデント対応チーム)を組織し、セキュリティベンダーや官公庁と連携する体制を整えましょう。

厚生労働省が推奨する医療セキュリティガイドラインとは

厚生労働省は「医療情報システムの安全管理に関するガイドライン」を策定し、医療機関が守るべきセキュリティ措置を示しています。システムの多層防御や定期的な脆弱性検証、さらにサイバー攻撃発生時の通報体制などが盛り込まれています。また、ガイドライン改定時には最新の攻撃手口を想定して見直しが行われており、小規模病院でも導入可能な対策の具体例が提示されることも多いです。

まとめ

医療機関がサイバー攻撃を受ければ、診療停止や個人情報の流出といった甚大な被害につながります。これは単なるデータの問題にとどまらず、患者の命に関わる重大なリスクです。国内外の事例や国の動きを踏まえて、自院で今何ができるのかを考え、具体的な対策を進めることが求められます。

BCPの策定やオフラインでのバックアップ、ログ監視など、基本的な取り組みを確実に行うだけでも被害を抑えられる場合があります。厚生労働省のガイドラインやMISTの現場対談などを参考に、まずは自院の体制を見直し、セキュリティ施策を始めていきましょう。