公開日: |最終更新日時:

ペネトレーションテストと脆弱性診断の違い

サイバーセキュリティ環境において、ペネトレーションテストと脆弱性診断は非常に重要な役割を果たしますが、それぞれの手法にはどのような違いがあるのでしょうか?

この記事では、両者の違いを詳細に解説し、企業が適切なセキュリティ対策を選択するのに役立つ情報を提供します。

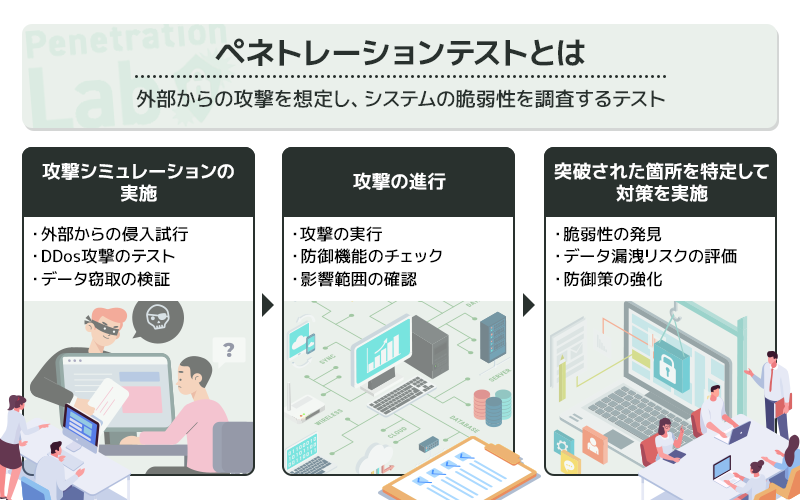

ペネトレーションテストとは?

ペネトレーションテスト(略称:ペンテスト)は、攻撃者の視点からシステムのセキュリティを評価するテストです。このテストでは、現実の攻撃シナリオを想定し、潜在的な脆弱性を積極的に突き止めます。

テストの過程で、専門家が実際に攻撃を模倣し、システムの防御機構がそれにどう対応するかを評価。その結果、セキュリティの盲点が明らかになり、それを補強する具体的な対策を講じることができます。企業にとって、このテストはシステムが実際の攻撃にどれだけ耐えられるかを知る上で不可欠であり、事前にリスクを管理し対応策を講じるための重要な手段です。

脆弱性診断とは?

脆弱性診断は、システム内の既知および未知の脆弱性を体系的に識別、評価、報告するプロセスです。この診断は、主に自動化ツールや手動テストを通じて実施され、アプリケーション、ネットワーク、そしてシステム全体の安全性をチェックします。

脆弱性診断の目的は、セキュリティ上の弱点を明らかにし、それに基づいて修正措置を施すことです。このプロセスを通じて、企業はデータ漏洩やサイバー攻撃のリスクを大幅に低減できます。また、定期的な診断は規制遵守の要件を満たす上でも重要であり、企業の信頼性と顧客からの信頼を維持するために役立ちます。

両者の根本的な違い

ペネトレーションテストと脆弱性診断は、どちらも企業のセキュリティ体制を強化するために重要ですが、目的、手法、およびアプローチにおいて根本的な違いがあります。

ペネトレーションテストの注目ポイント

ペネトレーションテストは、攻撃者の視点から実際の侵入を試みることでシステムの防御能力を試すテストです。このテストは、システムの耐性を試すために実際の攻撃手法を使用し、どの段階でセキュリティが破られるかを明らかにします。

主に、外部や内部からの攻撃シナリオに基づいて、未対応の脆弱性や設定ミスを特定。このアプローチにより、企業はセキュリティ対策の実効性を評価し、具体的な改善策を実施できます。

一方で、脆弱性診断はシステム内に存在する潜在的な脆弱性を広範囲にわたって識別することを目的としています。この診断は、自動化されたツールを使用してシステムをスキャンし、脆弱性のデータベースと照合して既知のセキュリティリスクを検出します。

脆弱性診断の注目ポイント

脆弱性診断は、攻撃前にシステムの脆弱点を修正することで、攻撃を受ける可能性を減少させるために行われます。

ペネトレーションテストは、特定の脅威に対するシステムの反応をテストするのに対し、脆弱性診断はより広範なセキュリティリスクの識別に焦点を当てています。

したがって、ペネトレーションテストはシステムが実際の攻撃シナリオにどれだけ耐えれるのかを把握するためのものであり、脆弱性診断はシステムに存在するすべての潜在的な脆弱性を発見し、それを修正するためのものです。どちらのテストも実施することで、企業はセキュリティ状態の全体的な強化を図り、サイバー攻撃に対する防御力を最大限に高められます。

ペネトレーションテスト、脆弱性診断それぞれのおすすめケース

ペネトレーションテストの実施をおすすめする企業

自社のセキュリティ状態を客観的かつ第三者の視点でしっかりと検証したい企業に向いています。どの施策を優先的に強化すべきかを明確にするうえでも、ペンテストは効果的です。また、サイバー攻撃検知を担うSOC(Security Operation Center)の精度を知りたい場合や、インシデント発生時に対応を行うCSIRT(Computer Security Incident Response Team)の能力を高めたい場合にも役立ちます。ペンテストはシミュレーションでありながら、実際の攻撃とほぼ同等の手法を試すため、組織全体のセキュリティ意識を高める切り札になります。

脆弱性診断の実施をおすすめする企業

1つめは、これまで専門家によるセキュリティ評価を受けていない企業です。たとえば、自社システムが外部からの侵入を許してしまう脆弱性を抱えている可能性は否定できません。脆弱性診断によって問題を早期に把握し、情報漏洩などの大きな事故を防ぐきっかけが得られます。

また、セキュリティシステムをアップデートした直後や、新しく開発したシステムを本番稼働させる前に、安全性を確認したいケースにも有用です。定期的な脆弱性診断を実施している企業であれば、業界規制やコンプライアンス要求にも対応しやすくなります。システム全体を広くチェックし、弱点を検知・修正する流れを継続することで、日々変化するリスクに追随できる体制づくりが可能です。

ペネトレーションテストのやり方

ペネトレーションテストは、攻撃者の視点でシステムへの侵入を試みる手法です。実際の攻撃をシミュレーションすることで、セキュリティ対策の有効性を検証します。具体的な流れは以下の通りです。

1. 情報収集

- 対象システムのネットワーク構成

- 使用されているソフトウェアやサービス

- ドメイン情報や公開されているリソース

2. 脆弱性の特定

- 収集した情報を分析し、既知の脆弱性や設定ミスを洗い出す。

- CVE(Common Vulnerabilities and Exposures)データベースや専用ツールを活用。

3. 侵入試行

- 発見された脆弱性を利用し、不正アクセスを試みる。

- 実際の攻撃を再現することで、システムの防御力をテスト。

4. 権限昇格

- 標準ユーザーの権限を管理者レベルに引き上げ、システム内部へのさらなるアクセスを試行。

5. 報告

- 発見された脆弱性と侵入経路を詳細に記録。

- 修正案を含む報告書を提出し、改善案を提案。

脆弱性診断のやり方

脆弱性診断は、システム内の潜在的な脆弱性を網羅的に検出することを目的としています。主に自動化ツールを利用した効率的な方法が特徴です。

1.事前準備

- 診断対象(Webアプリケーション・ネットワークなど)を明確化

- 対象がWebアプリケーションの場合は、OWASP ASVSやOWASP Top 10を参照

- クラウド基盤や製品設定では、CISベンチマークなどが基準

2.スキャン

- 自動スキャンツールを用いて対象システムをチェック

- ネットワークやアプリケーション、DB構成など幅広く解析

3.手動検証

- ツール診断で検出した脆弱性を精査

- 誤検知を除外し、深刻度を判定

4.レポート作成と結果確認

- 診断後に出力されるレポートをチェック

- 手動診断の場合は、専門家による危険度や対処法の指摘が得られる

- 問題点を優先度順に修正し、必要なら再診断を実施

どのテストが自社に適しているの?判断方法を紹介

セキュリティはビジネスの持続可能性に不可欠ですが、どのセキュリティテストを選ぶかは会社のニーズとリスクによって変わります。ここでは、会社がどのセキュリティテストを選ぶべきかを決めるためのステップを簡単に説明します。

リスク評価の実施

まず、会社の大事な情報がどんなリスクにさらされているかをチェックします。どんな情報が狙われやすいか、もし攻撃されたらどれほどの影響があるか理解が大切です。この評価を行うことで、どのセキュリティテストが一番効果的かがわかります。

ビジネスのニーズと目標の明確化

セキュリティ目標を立てるときは、業界のルールや顧客の期待にも配慮する必要があります。これには、情報を守ること、正確で完全な情報を保つこと、必要な時に情報にアクセスできることが含まれます。

ペネトレーションテストの検討

実際に攻撃があった場合のシナリオを使って、システムの弱点をチェックしたいときや、特定の脅威に対する防御がどれほど効果的かを見たいときにこのテストが役立ちます。新しいアプリケーションを導入したり、大きなシステムを変更したりした後におすすめです。

脆弱性診断の検討

システム全体のチェックを定期的に行い、まだ知られていないセキュリティリスクを見つけたい場合に適しています。広い範囲でのセキュリティが必要な企業や、継続的にセキュリティを維持する必要がある環境に適しています。

組織全体のセキュリティカルチャーの構築

選んだテストを定期的に行い、セキュリティ教育を進めて従業員の意識を高めることが、長期的なセキュリティ強化のカギです。適切なテストの選択は、自社をサイバー脅威から守り、事業リスクを減らす助けとなります。

この記事では、ペネトレーションテストと脆弱性診断の重要性とその違いを掘り下げました。適切なセキュリティ対策の選択と定期的な評価は、企業がサイバー脅威から自己を守るために不可欠です。セキュリティは一度きりの対策ではなく、継続的な取り組みが求められます。

各テストのビジネスへの利点

ペネトレーションテストと脆弱性診断は、企業のセキュリティ体制を強化するために不可欠ですが、それぞれが提供する利点は異なります。以下に、それぞれのテストの利点と適したシナリオを解説します。

ペネトレーションテストの利点

ペネトレーションテストの利点を見ていきましょう。

実際の攻撃シナリオの再現

ペネトレーションテストは、実際の攻撃者が使用する可能性のある手法を使ってシステムを試します。これにより、理論的なリスクではなく、実際の脅威に対するシステムの防御力を評価できます。

脆弱性の優先順位付け

このテストは、攻撃の成功に至る脆弱性を明らかにするため、どのセキュリティ対策が最も効果的かを判断するのに役立ちます。

セキュリティ対策の効果検証

実装されたセキュリティ対策が実際に機能しているかを検証し、必要に応じて迅速に修正できます。

脆弱性診断の利点

脆弱性診断の利点についても、見ていきましょう。

広範囲のリスク識別

脆弱性診断は、システム全体を対象とし、様々な脆弱性を識別します。これにより、未知の脆弱性も発見し、予防措置を講じることが可能です。

コンプライアンスの確保

多くの業界規制では定期的な脆弱性診断が要求されます。この診断で、規制遵守の状態を保ちながら、セキュリティ基準を満たすことができます。

継続的なセキュリティ改善

定期的な脆弱性診断の実施で、新たに発見された脆弱性に迅速に対応し、セキュリティを継続的に向上させることができます。

各テストの適切なシナリオとビジネスニーズ

ペネトレーションテストは、特に新しいシステムを導入した後や、重大なアップデート後の実施が推奨されます。また、外部からの攻撃に特に敏感なビジネスや、高いセキュリティ基準が求められる業界で特に有効です。

脆弱性診断は、より広範囲で定期的なセキュリティチェックを必要とする企業に適しています。特に多くの顧客データを扱う企業や、規制遵守が厳格に求められる環境で重要とされます。

これらのテストを適切に実施することで、企業はサイバー攻撃からの防御力を大幅に向上させ、ビジネスの持続可能性を保護できるでしょう。

ペネトレーションテストが有効な環境

ペネトレーションテストは、特定の条件下でシステムやネットワークのセキュリティを評価する手法です。以下に、特に有効な環境を解説します。

標的型攻撃を想定した環境

標的型攻撃が懸念される環境では、ペネトレーションテストが役立ちます。マルウェアを添付したメールを社員に送信する攻撃を模擬し、社員がマルウェアを実行した場合の影響を検証します。こうしたテストにより、ネットワークへの侵入経路や情報漏洩のリスクを把握できます。

不特定多数が利用するネットワーク環境

共用スペースのLANポートやゲストWi-Fiなど、不特定多数が利用するネットワークでは、不正アクセスのリスクが高まります。ペネトレーションテストを行うことで、潜在的な侵入経路を特定し、適切なセキュリティ対策を講じるための基礎を整えます。

貸与端末が紛失するリスクがある環境

従業員に貸与した端末が紛失した場合を想定し、ペネトレーションテストを実施します。攻撃者が端末を利用して社内ネットワークにアクセスするシナリオを検証することで、紛失時のリスクを評価し、情報漏洩を防ぐ対策を具体化します。

新たなセキュリティ製品を導入する環境

セキュリティ製品を導入する際、実際の攻撃を模擬するテストを通じて、製品の設定ミスや運用上の課題を発見します。これにより、導入前に問題を解消し、運用開始後のセキュリティレベルを確保できます。

クラウドサービスを利用する環境

クラウドサービスでアクセス制御や情報保護を確認する場合、ペネトレーションテストが役立ちます。特に大規模システムでは、異なる権限を持つユーザーが意図せず不正アクセスを行うケースを想定したテストが重要です。権限管理やアクセス制御の改善点を明確にできます。

ペネトレーションテストの型、手法

ペネトレーションテストは、目的やアプローチに応じていくつかの型や手法に分類されます。それぞれ異なる視点や情報量をもとに実施され、特定の環境や要件に最適な方法が選ばれます。

外部ペネトレーションテスト

外部からの攻撃をシミュレートする手法です。インターネットを経由してアクセス可能なシステムやデバイスを対象とし、公開サーバーやネットワーク機器の脆弱性を検出します。この手法は、特に公開された環境でのリスク評価に適しています。

内部ペネトレーションテスト

内部ネットワーク内での攻撃を想定する手法です。内部犯行や、外部からの侵入後に起こり得る攻撃をシミュレートします。従業員や侵入者がどのようにシステムに影響を及ぼすかを検証し、内部セキュリティの強化に役立ちます。

ホワイトボックステスト

テスト対象のシステムに関する詳細な情報を事前に共有して実施する手法です。ソースコードやシステム構成の情報をもとに効率的にテストが進行するため、短時間で深部の脆弱性を発見できます。この方法は、既存システムの包括的な評価に向いています。

ブラックボックステスト

内部情報を一切共有せず、外部からの視点でテストを行います。攻撃者が持つ限られた情報のみをもとに攻撃をシミュレートするため、実際の攻撃に近い形で評価できます。この手法は、未知の攻撃シナリオに対応した防御力の確認に有効です。

グレーボックステスト

ホワイトボックステストとブラックボックステストの中間に位置する手法です。システムの一部情報のみを共有した上で実施されます。これにより、特定の領域に焦点を当てながら効率的に脆弱性を発見できます。

シナリオ型ペネトレーションテスト

特定の攻撃シナリオを設定して実施する手法です。例えば、特定サーバーへの侵入や機密情報の取得を目的としたシミュレーションを行います。この手法は、攻撃者の視点をより具体的に取り入れることで、現実的なリスク評価を可能にします。

脅威ベースのペネトレーションテスト(TLPT)

実際の脅威やリスクを基に、攻撃シナリオを設計して実施する手法です。攻撃チーム(レッドチーム)と防御チーム(ブルーチーム)に分かれ、攻撃と防御の効果を検証します。この手法は、実際の攻撃手法に基づく防御力の確認と改善に効果的です。

脆弱性診断を依頼できるベンダー

サイバーディフェンス研究所

サイバーディフェンス研究所は、経験豊富な専門家による脆弱性診断が魅力です。セキュリティエンジニアがツール診断では検出が難しい項目まで丁寧に手動診断を行うため、セキュリティ強度を高めるのに向いています。顧客企業の予算や要望に合わせて対応範囲を決定するので、無理のない範囲でサービスを利用できるでしょう。

SCSK

セキュリティエンジニアによる手動診断はもちろん、診断結果の際には具体的な対策・修正方法を説明しているのが特徴です。また、結果報告に基づいて対策を実施した後に、脆弱性が改善されているかを確認する再診断を実施。追加費用なしで対応などの点が特徴です。

本メディアでは得意な領域ごとにおすすめのペネトレーションテストベンダーを紹介しています。ペネトレーションテストの依頼を検討されているご担当者はぜひ参考にしてください。