公開日:|最終更新日時:

ペネトレーションテストとは

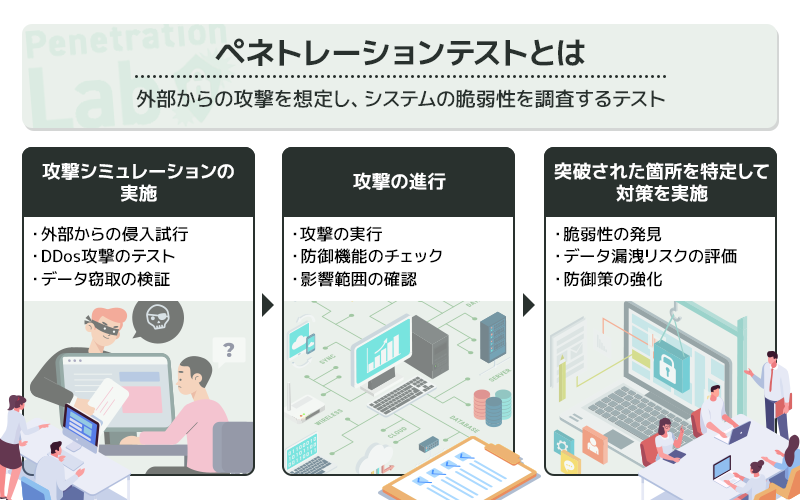

ペネトレーションテスト(略称:ペンテスト)は、侵入テストとも呼ばれ、システムやネットワークのセキュリティを確認するために行われます。

実施者であるエシカルハッカーは、実際の攻撃者が利用しそうな手法やツールを用いてシステムへの侵入を試み、潜在的な脆弱性を見つけ出すことで、より確実な対策を提案します。

ペネトレーションテストの必要性

サイバー攻撃が多様化する現代のビジネス環境では、企業が自社システムを守るためにペネトレーションテストを検討することが欠かせません。なぜなら、攻撃者がどのように組織の情報資産を狙い、どの経路を通じて侵害するかを実践的に知ることで、セキュリティ対策の弱点を客観的に把握できるからです。

脆弱性の特定

テストを実施することで、システム内に潜むセキュリティホールを具体的に洗い出し、修正の優先度を明確にできます。結果的に、サイバー攻撃による被害を未然に防ぐ上で大変役立ちます。

攻撃への理解深化

実際の攻撃シナリオを想定したテストを行うため、攻撃者が用いる思考や行動パターンが見えてきます。この理解は、効果的な防御策を講じる上で欠かせません。

法規制遵守のサポート

たとえばGDPRやHIPAAといったデータ保護規制では、組織に対して厳しいセキュリティ基準が求められます。ペネトレーションテストは、これらの法的要件を満たしているかを確認する手段としても有用です。

こうして未知の脆弱性を早期発見し、修正することは企業のセキュリティ強化に直結します。攻撃を「受けてから対策する」のではなく、「受ける前に守る」姿勢こそが重要です。

ペネトレーションテストは価値のある投資

ペネトレーションテストによって得られる情報は、サイバー攻撃による金銭的・信頼的被害を大きく抑制します。そのため、自社のシステムを未知の脅威から守るためにも、積極的な導入が推奨されます。企業の情報資産を保護し、対策を効果的に強化できる点で、非常に意味のある投資だといえるでしょう。

ペネトレーションテストと脆弱性診断の違い

ペネトレーションテストと脆弱性診断はいずれもセキュリティ評価を行う手段ですが、その性質には大きな違いがあります。脆弱性診断は主に自動化ツールで既知の弱点をスキャンし、網羅的にリストアップする手法です。一方でペネトレーションテストは、実際にシステムに侵入できるかどうかを試し、脆弱性の悪用可能性を検証します。

脆弱性診断は「どこが問題か」を理解するには便利ですが、「その問題が悪用された場合、どんな被害になるのか」を把握したいならペネトレーションテストが有効です。

ペネトレーションテストの種類

ペネトレーションテストには主に以下のような種類があり、組織が直面するリスクや目標によって最適な方法を選ぶことが重要です。

内部ペネトレーションテスト

組織内部からシステムを攻撃するシナリオを想定し、すでに内部に侵入した不正ユーザー(または不満を持つ従業員など)が、どこまで被害を拡大できるかを検証します。ネットワークの分離やアクセス権限管理など、内部セキュリティの強度を知る上で欠かせません。

外部ペネトレーションテスト

外部から企業の公開サーバやウェブサイトを狙う攻撃を想定するテストです。ファイアウォールや侵入防止システム(IPS)の防御能力が試され、インターネット越しの不正アクセスリスクを測定するのに適しています。

脅威ベースのペネトレーションテスト

最新のサイバー攻撃情報を踏まえ、特定の標的型攻撃やランサムウェア攻撃など、実際に猛威を振るっている脅威を想定してテストを行います。よりリアルな攻撃手口を再現することで、防御策の有効性を総合的に見極められます。

ペネトレーションテストのメリット・デメリット

ペネトレーションテストには大きな利点がありますが、同時に検討すべき注意点も存在します。

メリット

- 攻撃者目線での実践的な評価が可能

- 本当に重大な脆弱性を優先して見つけられる

- テスト結果に基づいた具体的な対策が打ちやすい

- 法規制や業界標準への準拠を証明しやすい

デメリット

- 高度なスキルが必要なため、実施コストが高め

- テスト内容によってはサービス停止リスクもある

- 報告書が専門的になりがちで、経営層への説明に手間がかかる

ペネトレーションテストの手法

ホワイトボックステスト

テスターにソースコードやネットワーク構成図などの内部情報を提供したうえで実施する手法です。内部構造を把握しているため、細かなロジックバグや設定ミスまで発見しやすい点が特長です。

ただし、実際の攻撃者が得られない情報を事前に把握している状態なので、外部攻撃シナリオのリアリティはやや下がります。

ブラックボックステスト

テスターがほとんど情報を持たずに、実際の攻撃者と同じ条件で実施する手法です。

インターネット上で公開されているIPアドレスやドメインといった公開情報だけを頼りに侵入を試みるので、より現実的な攻撃視点を再現できます。

その分、検証範囲を広く確保するには時間やコストがかかりやすい傾向があります。

ペネトレーションテストのやり方

事前準備と同意

テストの目的や範囲、スケジュール、万が一のトラブル時の連絡体制などを関係者全員で合意し、法的・倫理的手続きも確保します。

情報収集

対象のネットワーク構成やシステムの基本情報を集め、潜在的な攻撃面を整理します。

脆弱性スキャンと解析

自動ツールと手動検証を組み合わせて脆弱性を洗い出し、重要度の高い部分を重点的に調査します。

攻撃シナリオの実行

見つかった脆弱性を本当に悪用可能かどうか試し、権限昇格やデータ取得などをどこまで行えるかを検証します。

レポート作成と改善提案

発見された脆弱性や侵入手法、修正案などを整理した報告書を作成し、経営層や技術担当者にわかりやすい形で伝えます。

ペネトレーションテストサービスの選び方

実績と専門性

過去の事例やスタッフの保有資格、対応できる領域などを確認し、十分なスキルを持つか確かめます。

レポート品質

発見された脆弱性やその修正手順が分かりやすくまとめられているか、経営陣にも理解しやすい形式で提案されるかが重要です。

アフターサポート

テスト後の再検証や、改善策のフォロー、従業員向けセキュリティ教育など、長期的な支援を行ってくれるかどうかをチェックします。